Maldita la gracia que me hace hablar de este tema, pero bueno ya sabemos que la vida es dura. El tema es que un spammer ruso esta utilizando mi dirección de email para enviar cientos de correos suplantando mi identidad, es lo que técnicamente se conoce como email spoofing, y que la wikipedia define como: “E-mail spoofing is e-mail activity in which the sender address and other parts of the e-mail header are altered to appear as though the e-mail originated from a different source”. Evidentemente ello me perjudica directamente porque a los ojos del destinatario final da la impresión que soy yo quien está enviando el correo basura. La pregunta es obvia ¿Hay algo que se pueda hacer al respecto?.

Vía el instituto cert, veo algunos consejos que transcribo literalmente:

- You may be alerted to spoofed email attempts by reports from your users or by investigating bounced email error messages.

- Following relevant policies and procedures of your organization, review all information (such as mail headers and system log files) related to the spoofed email.

Examine tcp_wrapper, ident, and sendmail logs to obtain information on the origin of the spoofed email.

The header of the email message often contains a complete history of the "hops" the message has taken to reach its destination. Information in the headers (such as the "Received:" and "Message-ID" information), in conjunction with your mail delivery logs, should help you to determine how the email reached your system.

If your mail reader does not allow you to review these headers, check the ASCII file that contains the original message.

NOTE: Some of the header information may be spoofed; and if the abuser connected directly to the SMTP port on your system, it may not be possible for you to identify the source of the activity.

- Follow up with other sites involved in this activity, if you can identify the sites. Contact them to alert them to the activity and help them determine the source of the original email.

We would appreciate a cc to "cert@cert.org" on your messages; this facilitates our work on incidents and helps us relate ongoing intruder activities.

If you have a CERT# reference for this incident, please include it in the subject line of all messages related to this incident. (NOTE: This reference number will be assigned by the CERT/CC, so if you do not have a reference number, one will be assigned once we receive the incident report.)

To find site contact information, please refer to

You may also want to contact the postmaster at sites that may be involved. Send email to

postmaster@[host.]site.domain (for example, postmaster@cert.org)

Please include a copy of this document in your message to sites.

- To provide as much information as possible to help trace this type of activity, you can increase the level of logging for your mailer delivery daemon.

- Realize that in some cases, you may not be able to identify the origin of the spoofed email.

Por lo que me a parece en principio un problema de difícil solución, ya que en muchos casos no podremos ni siquiera identificar el origen del email basura enviado.

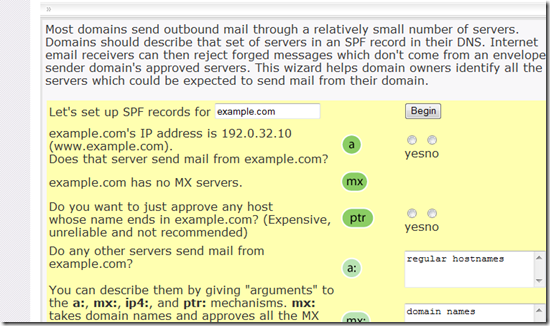

Una solución parcial la encuentro en la tecnología Sender Policy Framework, que de forma muy resumida viene a decir (y perdonen mis limitaciones técnicas) que se especifica en nuestro dominio como van a enviarse los emails, y siempre y cuando los servidores de los destinatarios tengan activada esta tecnología podrán detectar si el email enviado procede o no de nosotros (ahí radica el problema tal como ellos mismos especifica “The domain sender policies alone are not worth much — it is the receiving mail servers that need to enforce them). En cualquier caso, parece una iniciativa loable, y en su web se nos ofrece la posibilidad de utilizar un asistente online para aplicarla a nuestro dominio:

En el siguiente enlace hay un artículo interesante sobre esta tecnología y algunos de sus problemas.

Bien si el problema persiste no tendré más remedio que probar esta solución, en cualquier caso si alguien tiene una solución alternativa o algún consejo que no dude en expresarlo en los comentarios.